一、后量子密码学概述

后量子密码学(Post-Quantum Cryptography,PQC)是应对量子计算威胁的新型密码学分支,旨在设计能抵抗量子计算机攻击的加密算法。随着Shor算法(1994年提出)和Grover算法的出现,传统RSA、ECC等公钥密码体系在量子计算环境下面临根本性威胁。据预测,当量子计算机达到100万物理量子比特时,现有加密体系可能在数小时内被破解。后量子密码学通过数学难题重构加密基础,成为守护数字世界未来的关键防线。

二、技术原理深度解析

1. 量子计算威胁模型

| 传统算法 | 量子攻击算法 | 破解复杂度 |

|---|---|---|

| RSA-2048 | Shor算法 | $O((\log N)^3)$ |

| ECC-256 | Shor算法 | $O((\log N)^3)$ |

| AES-256 | Grover算法 | $O(2^{128})$ |

核心威胁:Shor算法可将大整数分解和离散对数问题从指数级降为多项式级复杂度。

2. PQC核心数学难题

(1)格密码(Lattice-based)

基于最短向量问题(SVP)和最近向量问题(CVP):

代表算法:Kyber(密钥交换)、Dilithium(数字签名)

(2)哈希密码(Hash-based)

依赖抗碰撞哈希函数:

代表算法:SPHINCS+(数字签名)

(3)编码密码(Code-based)

基于纠错码解码难题:

代表算法:Classic McEliece(密钥交换)

(4)多变元密码(Multivariate)

求解非线性方程组难题:

代表算法:Rainbow(数字签名)

三、应用场景分析

1. 关键基础设施保护

- 金融系统:银行间通信协议(SWIFT)升级

- 电力网格:SCADA系统加密

- 卫星通信:军事级保密传输

2. 移动与物联网设备

1 | // 嵌入式设备PQC示例(基于NIST标准) |

3. 区块链与Web3

- 以太坊2.0:后量子签名方案研究

- 比特币升级:抗量子地址格式

- 跨链通信:量子安全身份认证

四、优缺点对比分析

1. 核心优势

| 特性 | 传统密码 | 后量子密码 |

|---|---|---|

| 抗量子攻击 | 弱 | 强 |

| 密钥长度 | 短(256-4096位) | 长(数千-数万位) |

| 计算效率 | 高 | 中等(需硬件加速) |

| 标准化程度 | 成熟 | 快速发展中 |

2. 现存挑战

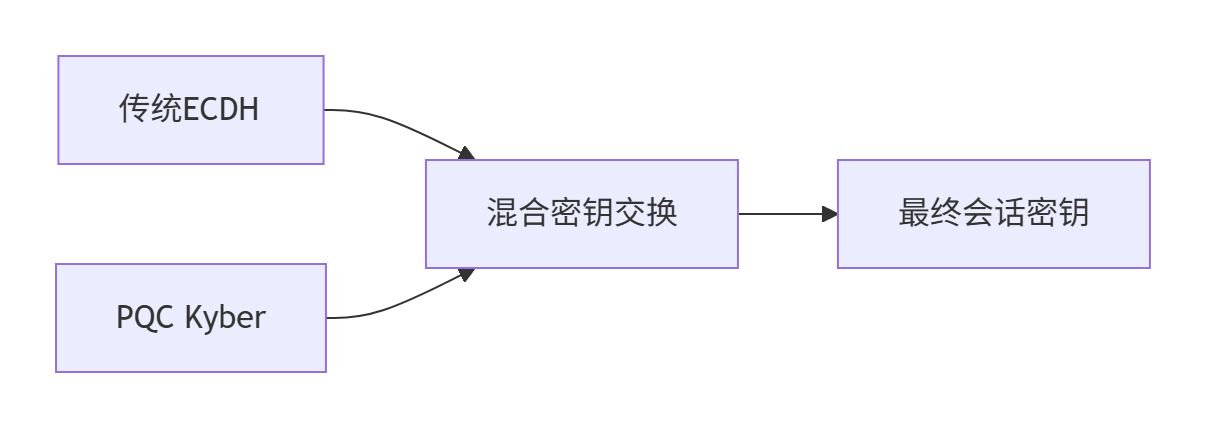

- 性能开销:Kyber-768比ECDH慢约3倍

- 存储需求:Dilithium签名达2.7KB(RSA-2048签名仅256B)

- 标准化进程:NIST PQC标准仍在最终确定

五、代码示例:PQC算法实践

1. 使用OpenSSL实验性支持(需1.1.1+版本)

1 | # 生成Kyber密钥对 |

2. Python实现(使用pqcrypto库)

1 | from pqcrypto.kyber import generate_keypair, encrypt, decrypt |

六、未来发展趋势

1. 标准化进程加速

- NIST PQC决赛算法:

- 密钥交换:CRYSTALS-Kyber

- 数字签名:Dilithium、FALCON

- 备选方案:SPHINCS+、Classic McEliece

2. 混合加密模式兴起

3. 硬件加速方案

- 量子安全芯片:Intel SGX扩展、ARM TrustZone集成

- FPGA优化:Xilinx UltraScale+ PQC加速IP核

4. 新兴应用领域

- 抗量子区块链:QANplatform、Quantum Resistant Ledger

- 太空通信:NASA深空网络加密升级

- 医疗数据:基因组数据长期保护

七、实施路线图建议

评估阶段(20XX-20XX):

- 资产清单审计

- 量子风险建模

- 合规性分析(如GDPR、HIPAA)

试点部署(20XX-20XX):

- 邮件系统PQC升级

- VPN隧道混合加密

- 关键数据库加密迁移

全面转型(20XX+):

- 终端设备固件更新

- 协议栈重构

- 量子随机数生成器部署

后量子密码学正在重塑数字安全的基石。随着NIST标准的最终确定和硬件技术的进步,PQC将从理论研究走向大规模商用。对于企业和开发者而言,提前布局PQC不仅是应对量子威胁的必要措施,更是抢占未来技术制高点的重要机遇。理解PQC的技术本质和应用逻辑,将成为数字时代安全工程师的核心竞争力。